همه ما در میان اطرافیان خود کسانی را دیدهایم که قربانی حملههای باج افزارها شدهاند. خیلی از افراد تا قبل از وقوع این نوع حملهها هیچ آگاهی از ماهیت آنها ندارند. در این مقاله سعی داریم تا به اساسیترین پرسشها درخصوص باج افزار بپردازیم.

در ضمن اگر بهدنبال سایر راههای محافظت از تلفن همراه و اطلاعات شخصی خود، در برابر انواع خطرات هستید، میتوانید مقالهی ما را با عنوان راهکارهای جلوگیری از هک شدن تلفن همراه، مطالعه کنید.

فهرست مطالب

باج افزار چیست؟

باج افزارها نوعی از بدافزارهای مخرب هستند که به سیستم یک رایانه حمله میکنند و دسترسی کاربر به اطلاعاتش را از بین میبرند. سپس درازای برگرداندن دسترسی به کاربر از او باج میگیرند.

سالهاست که باج افزارهای بسیاری درحال رشد و انتشار هستند؛ این بدافزارها با به نمایش درآوردن یک هشدار یا پیغام بر روی صفحهی نمایشگر فرد، اقدام به اخاذی از قربانیان میکنند. بهطور معمول محتوای این پیامها عبارتند از: قفل شدن سیستم کاربر و بهصورت کد در آوردن اطلاعات رایانه.

به قربانیان گفته میشود که تنها درصورت پرداخت مبلغ مورد نظر، دسترسی به سیستم قفل شده به حالت اولیه بازگردانده میشود و فایلهای سیستم مستردد میشوند.

سازندگان باج افزارها از افراد گوناگون مبالغ بسیار متفاوتی درخواست میکنند. این مبلغ بین 200 400 دلار آمریکا است که معمولا باید بهصورت ارزهای دیجیتال (مانند بیت کوین) پرداخت شود.

چگونه یک سیستم به باج افزار آلوده میشود؟

باج افزار معمولا یا از طریق تلهگذاری در ایمیل رخ میدهد؛ در واقع ایمیلهایی که حاوی پیوستهای(attachments) مشکوک هستند. و یا از طریق دانلود درایوبای رخ میدهد.

حملات درایوبای زمانی اتفاق میافتد که یک کاربر با عدم آگاهی از آلوده بودن یک وبسایت به بدافزار، وارد آن وبسایت میشود و سسپس یک بدافزار بدون اطلاع کاربر دانلود و بر روی سیستم فرد نصب میشود.

باج افزار Crypto، نوعی بدافزار است که فایلها را بهصورت کد درمیآورد . این باج افزار از روشی که در بالا بیان کردیم، منتشر میشود. این بدافزار همچنین در شبکههای اجتماعی از طریق برنامههای پیامرسان تحت وب منتشر میشود.

علاوهبر آن، ما امروزه شاهد روشهای جدیدتری از حملهی سایبری باج افزارها هستیم؛ برای مثال ممکن است یک سرور تحت وب با سطوح امنیت پایین برای دسترسی به شبکه اطلاعات یک سازمان مورد سوءاستفاده قرار گیرد.

چرا باج افزارها بسیار تأثیرگذار هستند؟

نویسندگان باج افزارها در قربانیان خود رعبووحشت به وجود میآورند، و باعث میشوند کاربر مستأصل شود؛ که یا بر روی لینک مورد نظر آنها کلیک کند و یا مبلغ درخواستی حملهکنندگان سایبری را پرداخت کند. ممکن است با این کار سیستم کاربران به بدافزارهای دیگری نیز آلوده شود.

بدافزارها معمولا پیامهای هراسانگیزی مانند پیامهای زیر را بر روی صفحهی نمایش کاربر بهنمایش میگذارند:

- سیستم شما دارای ویروس است. برای حل مشکل اینجا کلیک کنید.

- سیستم شما برای مشاهدهی محتوای غیرقانونی مورد استفاده قرار میگیرد. برای آزادسازی و قفل گشایی سیستم خود، شما باید مبلغ زیر را پرداخت کنید.

- تمام فایلهای سیستم شما بهصورت کد میباشند. برای بازیابی اطلاعات خود مبلغ مورد نظر ما را تا 72 ساعت آینده پرداخت کنید.

اثرات باج افزار چیست؟

باج افزارها، چه کاربران با استفاده شخصی و چه شرکتهای مطرح، ارگانهای دولتی و تجار را مورد هدف حملهی سایبری خود قرار میدهند. این واقعه عواقب مخرب و منفی متعددی دارد، از جمله:

- از دست رفتن دائمی یا موقت اطلاعات حائز اهمیت

- اختلاف در عملکرد معمول این سازمان و یا کانونهای مورد حمله

- در راستای باز پس گرفتن اطلاعات خسارتهای مالی بسیاری وارد میشود

- شهرت سازمان تحتتأثیر قرار میگیرد

- اگر قربانی مبلغ درخواستی نویسندگان باج افزار را پرداخت کند، تضمینی برای پس گرفتن اطلاعات وجود ندارد. احتمال دارد که نه تنها با پرداخت پول فایلها به ما برنگردند، بلکه عوامل حمله سایبری اطلاعات بانکی کاربر را نیز دریافت کنند.

بعلاوه، رمزگشایی شدن و بازگرداندن اطلاعات به حالت اولیه به آن معنا نیست که بدافزار از سیستم حذف و سیستم کاربر دیگر دارای باج افزار نیست.

چگونه سیستم خود را از آسیب باج افزار حفظ کنیم؟

آلودگی یک سیستم به بدافزار میتواند اثرات مخربی برای یک فرد یا یک سازمان پدید آورد. بازیافت اطلاعات روندی بسیار سخت دارد که ممکن است به کمک یک متخصص بازیابی اطلاعات کار بلد، امکانپذیر باشد.

خط مقدم محافظت از امنیت کامپیوتر شما، استفاده از آنتیویروسی است که قابلیت اطمینان بالایی داشته باشد و مدام بهروزرسانی شود. ما در مجموعهی شیدافزار برای این نگرانی شما عزیزان، آنتیویروس و امنیت اینترنتی شید را پیشنهاد میکنیم.

در نسخه امنیت اینترنتی شید شما میتوانید در برابر ویروسها ایمن باشید، در مقابل تهدیدهای اینترنتی محافظت شوید و نگران ایمنی خریدها، پرداختها و کارهای بانکیتان نباشید. همچنین کنترل برنامههای دستگاهتان را در دست بگیرید.

اما آنچه که این محصول را برای شما جذابتر میکند، امکان دانلود رایگان و استفاده آزمایشی ۳۰ روزه است. این فرصت بینظیر به شما اجازه میدهد تا بدون پرداخت هزینه، تمام قابلیتهای امنیت اینترنتی شید را تجربه کرده و از امکانات پیشرفته آن بهرهمند شوید.

جهت آشنایی بیشتر با محصولات ما روی تصویر زیر کلیک کنید.

سازمان پاسخگویی حوادث کامپیوتری آمریکا (US-CERT) چه پیشنهادهایی دارد؟

این سازمان پیشنهاد میکند که کاربران اقدامات پیشگیرانه زیر را برای جلوگیری از درگیر شدن شبکهی رایانهی خود به باج افزار اتخاذ کنند:

- یک برنامه بکاپ و بازیابی اطلاعات برای تمام اطلاعات حائز اهمیت به کار بگیرید. برای کاهش احتمال از دست رفتن اطلاعات سیستم و تسریع روند بازیابی آنها، بهطور مرتب از دادههای خود بکاپ بگیرید. درصورت استفاده از نسخه آنلاین بکاپ به یاد داشته باشید که، نسخههای آنلاین نیز ممکن است مورد حمله باج افزار قرار بگیرند. در نتیجه بکاپ اطلاعات حیاتی برای حفظ امنیت بیشتر باید بهصورت آفلاین و بدون اتصال به شبکه اینترنت انجام شود.

- سیستم عملیاتی و سختافزار خود را همیشه بهروزرسانی کنید. نرمافزارها و سیستمهای آسیبپذیر، هدف بسیاری از حملههای سایبری هستند. اطمینان حاصل کنید که برنامههای شما با آخرین نسخه موجود بهروزرسانی شدهاند. این امر بهطور قابل توجهی نقاط شکنندهی سیستم شما را برای حملهکنندگان کاهش میدهد.

- آنتیویروس خود را بهروزرسانی کنید و تمامی فایلهایی که دانلود میکنید را، پیش از نصب و اجرا، با آنتیویروس اسکن کنید.

- برای اینکه از نصب و اجرای فایلهای ناخواسته جلوگیری کنید، میبایست دسترسی برنامههای خود را محدود کنید و حداقل دسترسی را به برنامهها دهید. چرا که محدود کردن دسترسیها به جلوگیری از اجرا و انتشار بدافزارها در سیستم کمک میکند.

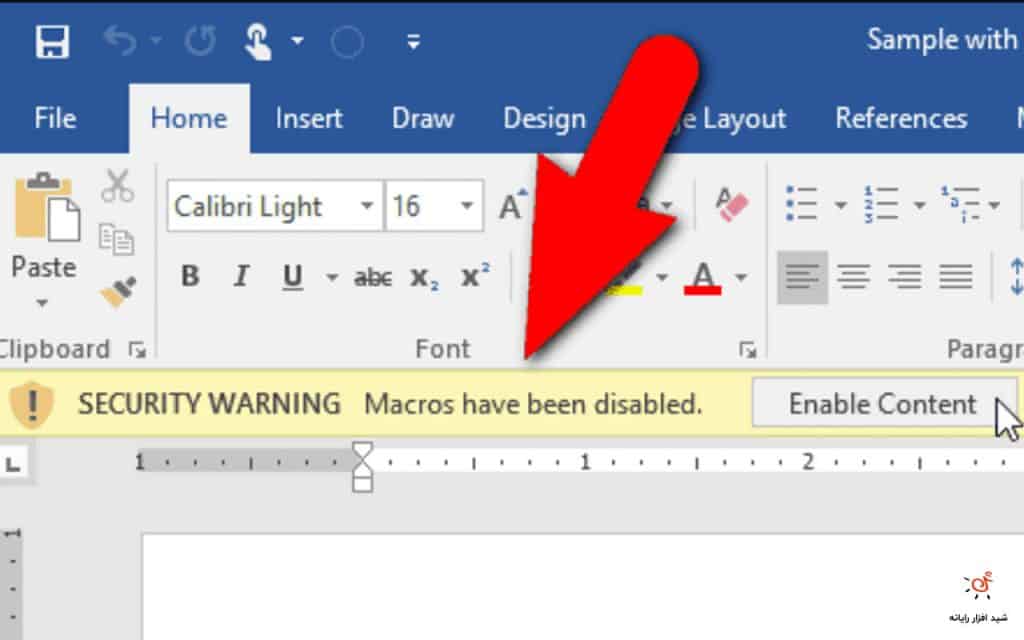

- از فعال کردن ماکروها در هنگام باز کردن پیوست ایمیل، خودداری کنید. اگر کاربری پیوست را باز کند و اجازه اجرا به ماکروها بدهد، کد جاسازی شده در پیوست، باج افزار را بر روی دستگاه اجرا میکند.

برای مثال اگر یک فایل ورد از پیوست ایمیل دانلود کردهاید که شامل ماکرو میباشد و پیام زیر را هنگام باز کردن آن دریافت کردید، اجرای ماکرو را فعال نکنید.

- لینکهای ضمیمه به ایمیلهای ناشناس را باز نکنید.

توصیههای مهم

به افراد و سازمانها توصیه میشود که مبلغ درخواست شده توسط نویسندگان باج افزار (ransom) را پرداخت نکنند. زیراکه هیچ ضمانتی برای بازگشت اطلاعات آنها در قبال پرداخت این وجه، وجود ندارد.

گرچه FBI به کاربرانی که سیستم آنها به باج افزارهایی مانند Cryptolocker ، Cryptowall و یا هر باج افزار پیچیده و حرفهای دیگری آلوده شده، توصیه میکند که قربانیان این نوع از حملههای سایبری راهی جزء پرداخت مبلغ درخواستی ندارند.

علائم آلودگی سیستم شما به باج افزار چیست؟

- مرورگر اینترنت شما و صفحهی اصلی سیستم (desktop) قفل میشود و یک پیام با محتوایی مبنیبر چگونگی آزاد کردن سیستم با پرداخت مبلغ مورد نظر نویسندگان باجافزار مشاهده میکنید. همچنین ممکن است که سیستم شما حاوی فایل پیام باجافزار (ransom note) است که معمولا یک فایل txt میباشد.

- یک پسوند بهنام تمام فایلهای آلوده به باج افزار الحاق میشود.

نمونههایی از پسوندها فایلهای درگیر باج افزار:

.ecc, .ezz, .exx, .zzz, .xyz, .aaa, .abc, .ccc, .vvv, .xxx, .ttt, .micro, .encrypted, .locked, .crypto, _crypt, .crinf, .r5a, .XRNT, .XTBL, .crypt, .R16M01D05, .pzdc, .good, .LOL!, .OMG!, .RDM, .RRK, .encryptedRSA, .crjoker, .EnCiPhErEd, .LeChiffre, .keybtc@inbox_com, .0x0, .bleep, .1999, .vault, .HA3, .toxcrypt, .magic, .SUPERCRYPT, .CTBL, .CTB2, .locky

و یا پسوندهای 7-6 حرفی با حروف تصادفی.

اگر سیستم من درگیر باج افزار شد چه اقداماتی میبایست انجام داد؟

1) اتصال خود را از اینترنت قطع کنید.

- کابل شبکه را قطع کرده و همچنین وای فای و هرگونه شبکهی دیگر را قطع کنید.

- دستگاه خود را بر روی وضعیت هواپیما قرار دهید.

- وای فای (wi-fi) و بلوتوث (bluetooth) را خاموش کنید.

این مرحله میتواند به جلوگیری از گسترش باج افزارها به منابع شبکههای مشترک، مانند file shares کمک کند.

2) اتصال دستگاههای جانبی متصل به کامپیوتر را قطع کنید.

بهسرعت دستگاههای زیر قطع کنید:

- دستگاههای USB و کارتهای حافظه

- تلفن همراه و گوشیهای متصل به سیستم

- حافظه جانبی یا هارد اکسترنال

- یا هر دستگاه دیگری که ممکن است در خطر باشد

3) گزارش حادثه را بدهید

گزارش چنین حوادثی به مراکز مربوطه برای به حداقل رساندن خسران مالی، آسیب و از دست رفتن دادههای ارزشمند ، بسیار اهمیت دارد.

جمعبندی

بهدلیل حضور فعال ما در فضای مجازی و آنلاین شدن بسیاری از فعالیتهای کاری،تحصیلی و مالی میبایست تمام جوانب احتیاط را برای محافظت از اطلاعات شخصی و حساس خود رعایت کنیم. در غیر این صورت طعمه و قربانی هکرها قرار خواهیم گرفت.

دوست عزیز

به انتهای این مقاله رسیدیم. از اینکه تا به اینجای کار با ما همراه بودید، سپاسگزاریم. خوشحال میشویم که نظر شما عزیزان را در قسمت کامنت مطالعه کنیم. اگر به مطالب بیشتر در حوزهی امنیت و هک علاقمندید میتوانید وبلاگ ما را دنبال کنید.